As principais arquiteturas de telecomunicações: Enterprise domain – Parte 1

Gustavo Bunger, fundador da AC Talks

Seguindo nossa jornada sobre arquitetura corporativa e telecom, conhecemos nos artigos anteriores (OSS e BSS) domínios e capacidades fortemente relacionadas tanto à relação de uma empresa de telecom com seus clientes (BSS) como com suas áreas de operações e engenharia (OSS).

Mas e quanto às capacidades da empresa em si? Uma empresa na verdade começa pela sua constituição, pelos departamentos que governam suas funções internas, e é a partir delas que todas as demais se desdobram. Como os seus colaboradores são admitidos? Como funciona a logística dos materiais usados em reparos? Qual é o orçamento da empresa para investimentos no ano que vem?

Para responder estas perguntas, precisamos conhecer um domínio abrangente, descrito no TAM (falamos sobre ele aqui) chamado “enterprise domain”, em português domínio empresarial, ou como é conhecido aqui no Brasil domínio da gestão empresarial. É nesse domínio que encontramos as capacidades, funções e atores que atuam em conjunto para organizar a empresa de forma interna e administrar todos os demais setores dela.

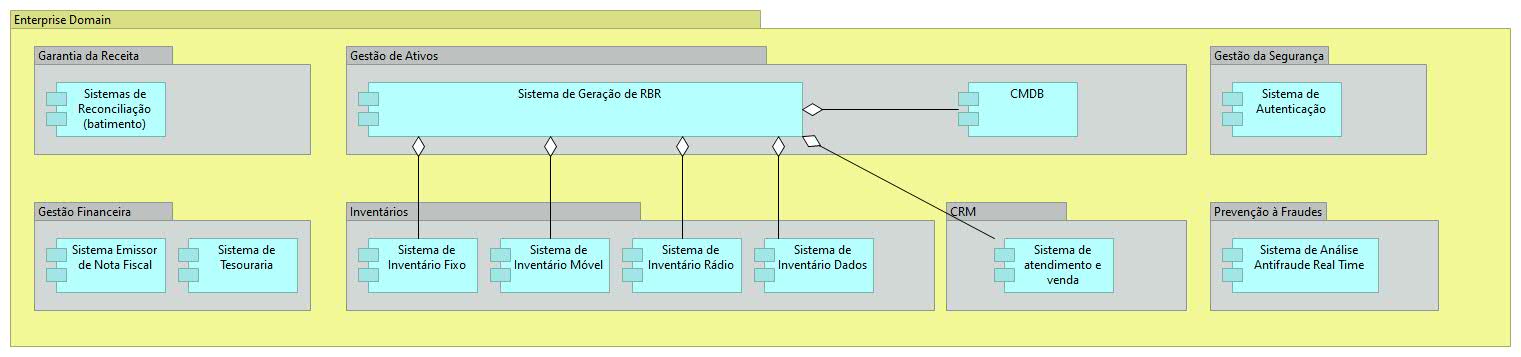

Vamos agora explorar as principais capacidades e sistemas que encontramos nesse domínio.

Garantia da receita (revenue assurance)

Como o nome indica, trata-se de um conjunto de funções que permitem evitar perdas de receitas, lucros ou fluxo de caixa através da análise de dados e aplicação de regras de negócio, podendo esta análise ser feita de forma ativa, proativa ou reativa. Trata-se de um domínio onde sobressaem os famosos “sistemas de batimento”, ou seja, que confrontam dados de entrada em um sistema com seus próprios dados de saída ou ainda comparam dados entre dois ou mais sistemas identificando divergências quantitativas, qualitativas e/ou diretamente financeiras.

Gestão financeira

Conjuga em si as funções de contas a pagar, receber, tesouraria, auditoria financeira, orçamentação, Capex (investimentos), Opex (despesas operacionais), gestão tributária, fiscal e diversos outros temas do controle de finanças, receitas e despesas que a organização processa no seu dia-a-dia operacional.

Gestão de ativos

Em contabilidade, chamamos de ativo tudo aquilo que possa ser convertido em dinheiro, normalmente bens e/ou direitos. Nesse domínio, temos em especial a gestão dos chamados ativos não circulantes (cuja conversão em dinheiro leva mais do que 12 meses para realização) e imobilizados (onde a empresa não tem intenção, ou não pode, dada as regras de concessão governamental, transformar em dinheiro).

A gestão patrimonial, portanto, é uma das capacidades deste domínio, onde todo o controle sobre prédios, equipamentos, máquinas, computadores móveis, utensílios, etc. são inventariados, identificados e tem seu ciclo de vida controlado do momento em que entram na empresa até quando deixam de existir ou vendidos ou devolvidos ao concessor.

No Brasil as operadoras de telefonia atuam em regime de concessão, e a partir da resolução nº 447, de 19 de outubro de 2006, todas foram obrigadas a emitir e enviar a Anatel os seus “Relatórios de Bens Reversíveis”, ou seja, uma lista dos bens que elas receberam e/ou adquiriram ao longo da concessão e que poderão ser devolvidos ao governo ao final do contrato ou repassados a outra concessionária. Este relatório contém informações normalmente oriundas de sistemas de inventário de redes, como os que vimos no artigo sobre OSS e também de sistemas patrimoniais, sistemas de microinformática e/ou um CMDB.

Os relatórios das concessionárias ficam disponíveis nesta página da Anatel: https://www.gov.br/anatel/pt-br/dados/infraestrutura/telefonia-fixa/bens-reversiveis.

A gestão de frotas (veículos automotores, aeronáuticos, ferroviários e outros modais) também faz parte desta capacidade.

Gestão da segurança

Os profissionais de tecnologia costumam pensar em segurança no que diz respeito a dados e informações. Entretanto, a segurança de uma organização vai muito além disso. A identificação dos colaboradores, o controle de acesso aos prédios, a segurança das aplicações, a quebra de sigilo e a interceptação legal são outros temas tratados nesta capacidade.

O uso de crachás por colaboradores é um dos temas mais básicos a serem tratados quando falamos de acesso físico à prédios. Dentro desses prédios, é possível e preciso que os colaboradores só possam adentrar ambientes para o justo exercício de suas funções, tanto por razões de prevenção a acidentes quanto ao sigilo empresarial. No modelo atual, onde muitas empresas adotaram massivamente o home office, ainda que não haja mais a necessidade de um crachá feito em PVC com QR Codes, RFID ou código de barras, é necessário identificar e autenticar o colaborador usando senhas, biometria (digitais no celular e notebooks fornecidos pela empresa por exemplo) e tokens (identificadores virtuais) e até tokens físicos (pen drives com arquivos encriptados emitidos e reconhecidos pela organização).

Outro tema importante na segurança em telecomunicações é a quebra do sigilo telemático, estabelecido no ordenamento jurídico brasileiro atual pela Lei 9.296 de 24 de julho de 1996, que pode ser consultada aqui: http://www.planalto.gov.br/ccivil_03/leis/l9296.htm.

A partir de uma ordem judicial, e dentro de um processo de investigação criminal, as operadoras de telefonia deverão prover informações de dados cadastrais, dados de tráfego, de comunicação humana e dados diversos sobre a comunicação entre investigados. Para atendimento dessas solicitações existem diversos sistemas que precisam ser empregados para extração dos dados, como os sistemas de CRM (identidade dos clientes, endereços, contatos, etc.), sistemas de mediação (obtenção dos registros de ligação dos investigados, com terminais, data, hora, duração das chamadas, etc.) e sistemas de interceptação legal (popularmente chamada de escuta telefônica) onde a comunicação entre participantes de ligações são ouvidas e gravadas enquanto ocorrem. Todas essas informações são meios de obtenção de provas pelas autoridades policiais e podem ser anexadas aos processos criminais para apreciação do juízo.

Prevenção à fraude

Infelizmente, as organizações estão expostas ao risco de sofrerem fraudes de diversos tipos. Pessoas e grupos mal-intencionados, internos ou externos, podem empregar diversas técnicas para obtenção de vantagens, quase sempre financeiras. Na história brasileira tivemos muitos exemplos de grandes “esquemas” que operaram entre a iniciativa pública e privada lesando patrimônios e gerando riquezas ilícitas.

Existem inúmeros tipos de fraudes: documentais, processuais, cadastrais por exemplo. Também há diferentes meios pelos quais essas fraudes podem ser realizadas, como negociações direcionadas, licitações não isonômicas ou parciais, profissionais corruptíveis e ausência de monitoração de tais práticas. Nesse sentido, ao longo dos anos surgiram sistemas capazes de detectar padrões de fraudes em transações, bem como sistemas que permitem auditar e avaliar riscos.

O domínio de gestão empresarial é muito vasto, então no próximo artigo vamos continuar falando sobre outras capacidades importantes para a gestão interna das organizações. Até lá!